8 bonnes pratiques pour la configuration de FileAudit

Voici nos recommandations concernant votre première configuration de FileAudit.

-

Configurer une alerte d’accès en masse pour la copie, la suppression ou le déplacement de fichiers

La fonction d'alerte des ‘Accès en masse’ de FileAudit permet aux administrateurs d'être avertis lorsqu’un utilisateur particulier effectue un grand nombre d’évènements d’accès sur une courte période. En configurant des alertes d’accès en masse pour des événements tels que la lecture, la déplacement et la suppression d’un fichier, un administrateur peut immédiatement identifier l’évènement déclencheur de l'alerte et même exécuter un script pour agir rapidement.

Lorsqu'un utilisateur a sélectionné et copié un grand nombre de fichiers, FileAudit affiche plusieurs événements de lecture simultanés. Si l’administrateur a configuré une alerte des ‘Accès en masse’ pour un grand nombre de lectures sur une courte période de temps, alors FileAudit enverra une alerte à l’administrateur.

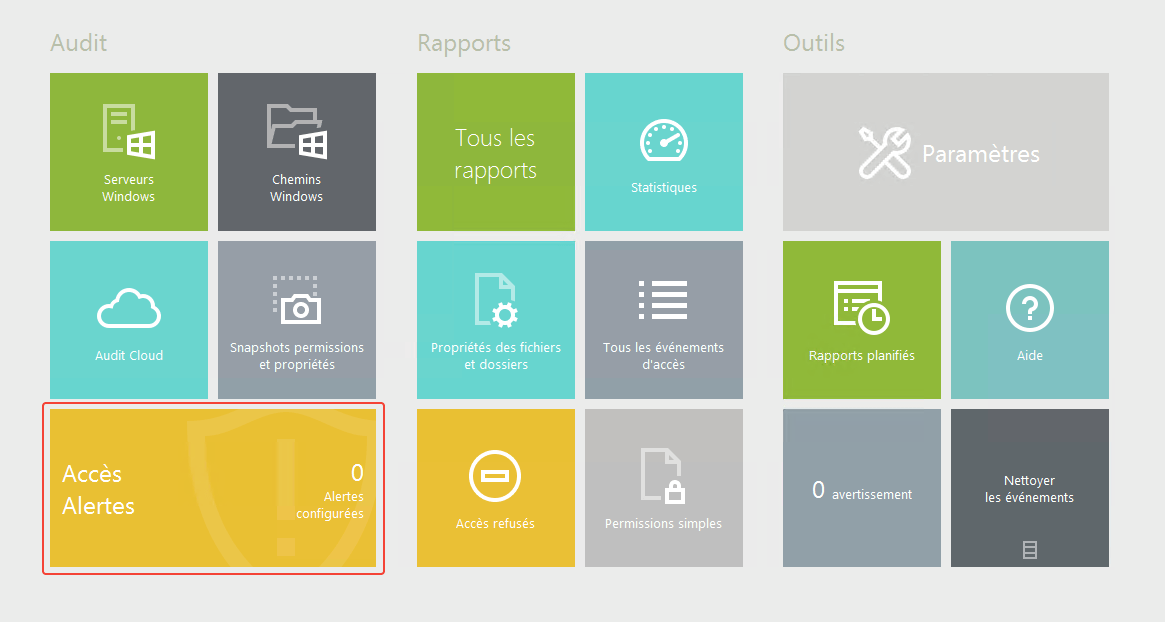

Pour configurer l’alerte sur les accès en masse, suivez les étapes ci-dessous.

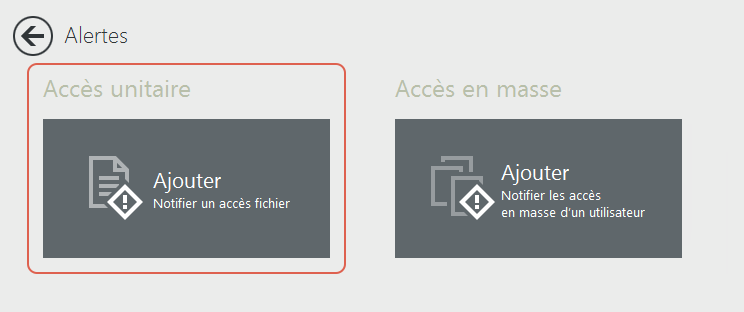

Dans la console FileAudit, sous Audit, cliquez sur « Accès Alertes » :

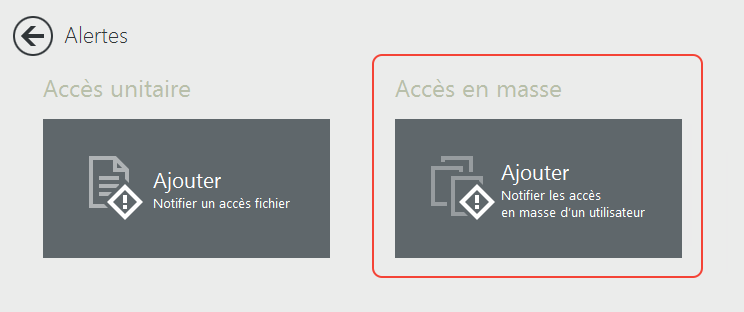

Sélectionnez « Accès en masse » :

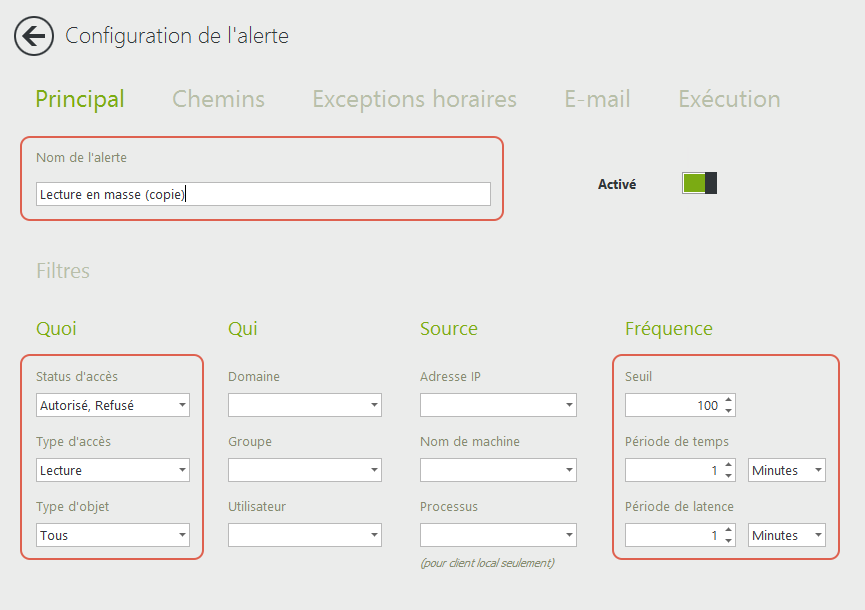

- Dans l’onglet « Principal », donnez un nom à votre alerte.

- Sélectionnez « Accepté » dans « Statut d’accès » pour voir toutes les actions en masse réussies. Sélectionnez « Accepté et Refusé » pour être également alerté de toute tentative d’accès.

- Sélectionnez « Lecture » dans « Type d’accès » et « Copier » si vous avez activé l’audit cloud.

- Sélectionnez le nombre d’évènements au cours d’une période qui déclenchera une alerte.

Si un utilisateur sélectionne un grand nombre de fichiers à copier, plusieurs évènements seront enregistrés simultanément. Il est donc recommandé de sélectionner un grand nombre de fichiers avec une courte période de temps, comme dans l’exemple ci-dessous. La période de latence est la période pendant laquelle l’alerte sera temporairement désactivée une fois déclenchée. Ceci afin d’éviter de recevoir une alerte pour chaque accès supplémentaire au-delà du seuil fixé. Nous vous recommandons de le laisser à une (1) minute (réglage par défaut).

Pour configurer une alerte en masse pour les déplacements et les suppressions de fichiers, sélectionnez simplement ces choix dans « Types d’accès » ou créez de nouvelles alertes en suivant la même procédure s’il y a d’autres paramètres dans l’alerte à personnaliser, comme une exécution de script.

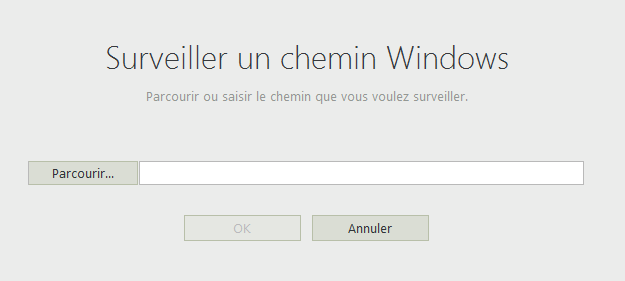

Sélectionnez un chemin :

Dans l'onglet suivant, « Chemins » entrez les fichiers et dossiers audités que vous souhaitez inclure dans cette alerte. Utilisez le bouton Parcourir pour sélectionner des fichiers spécifiques ou entrez « * » pour inclure tous les chemins surveillés.

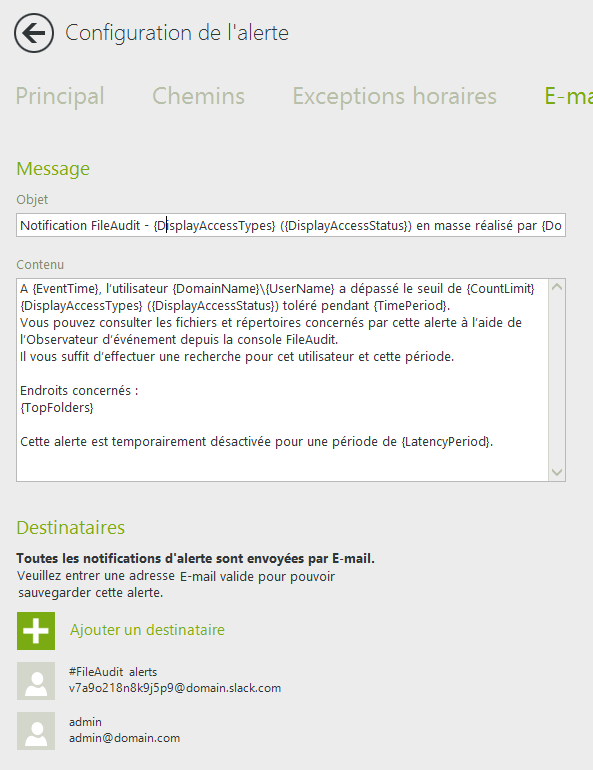

Destinataires des e-mails :

Dans l’onglet « E-mail », vous pouvez configurer l'objet et le contenu de l'e-mail, ainsi que les destinataires qui recevront l'alerte. Vous pouvez saisir plusieurs adresses e-mail si besoin. Il existe également une option pour envoyer des notifications d'alerte à Slack ou Teams. Cliquez sur « Ajouter un destinataire » pour ajouter une adresse e-mail ou en récupérer une précédemment utilisée.

Exécution :

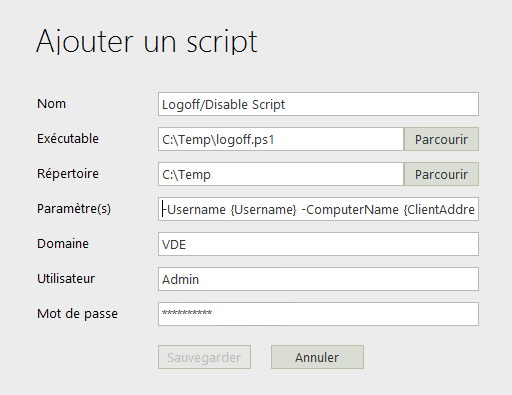

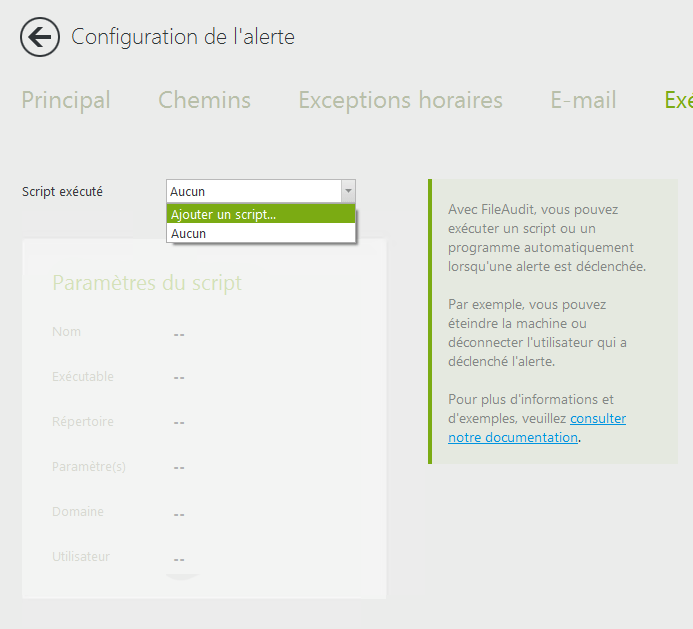

L'onglet « Exécution » vous permet de déclencher une action spécifique lorsqu'un élément est détecté par l’une de vos règles d’alerte FileAudit. Créez un script et autorisez-le à s'exécuter chaque fois que l'alerte est déclenchée.

Cette méthode vous permet de réagir automatiquement à un événement anormal ou suspect. Par exemple, vous pouvez exécuter un script pour éteindre la machine ou déconnecter l'utilisateur.

Ajoutez un script ou sélectionnez le script à appliquer lorsque l'alerte est déclenchée en le sélectionnant dans la liste déroulante. Une fois qu'un script est sélectionné, ses paramètres apparaissent dessous.

-

Activer les scripts pour effectuer une action suite à une alerte

Avec les failles de sécurité, le temps est compté. Une réaction trop tardive peut entraîner de graves risques à votre infrastructure informatique. Permettre à un script de prendre des mesures immédiates lorsqu'une alerte est déclenchée peut aider les administrateurs à minimiser les dommages aux systèmes ou à arrêter un utilisateur malveillant dans son élan.

Pour les alertes d'accès unique et en masse, dans le dernier onglet « Exécution », vous pouvez configurer un script pour effectuer une action telle que la déconnexion de l'utilisateur qui a déclenché l'alerte ou l'arrêt de la machine qui a déclenché l'alerte.

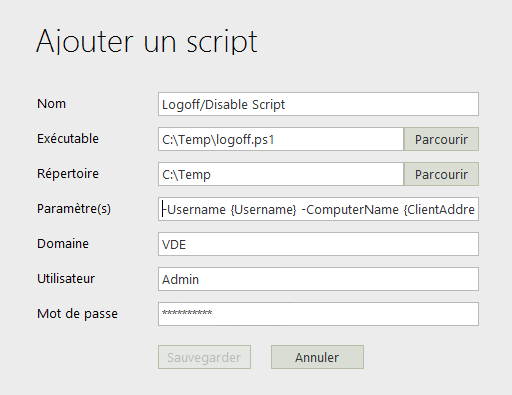

Ajouter un nouveau script :

Remplissez le formulaire dans le popup :

Téléchargez nos scripts les plus utilisés :

Ci-dessous, vous pouvez télécharger nos scripts les plus utilisés, notamment la déconnexion de l'utilisateur de la machine qui a déclenché l'alerte, l'arrêt de la machine qui a déclenché l'alerte et la désactivation du compte utilisateur dans Active Directory (AD).

- Déconnexion de l'utilisateur

- Déconnexion et désactivation de l'utilisateur

- Désactiver l'utilisateur

- Désactiver l'utilisateur et arrêter la machine

- Déconnexion de l'utilisateur et arrêt de la machine

- Fermeture de la machine

Pour plus d'informations sur l'exécution de scripts dans les alertes, cliquez ici.

-

Optimisez votre audit en évitant la configuration des chemins contenant des fichiers système

Au cours de la configuration de l'audit, évitez de configurer des chemins contenant des fichiers système, car le système d'exploitation déclenche plusieurs de ses propres événements sur ces fichiers.

(Un exemple spécifique de fichiers système comprend les fichiers avec l'extension de nom de fichier .sys dans MS-DOS. Dans la famille Windows NT, les fichiers système se trouvent principalement dans le dossier C:\Windows\System32.)

-

Configuration des heures exclues pour une grande quantité de données

Lors de l'audit d'une grande quantité de données (> 1 To), configurez les heures exclues et, si possible, par lots.

La raison en est que FileAudit vérifie la configuration de l'héritage sur les premiers niveaux des sous-dossiers pour s'assurer que les paramètres NTFS seront correctement propagés et que l'audit sera activé sur tous les sous-dossiers et fichiers. Cela peut prendre un certain temps en fonction de la quantité de fichiers et de dossiers et des performances du serveur.

-

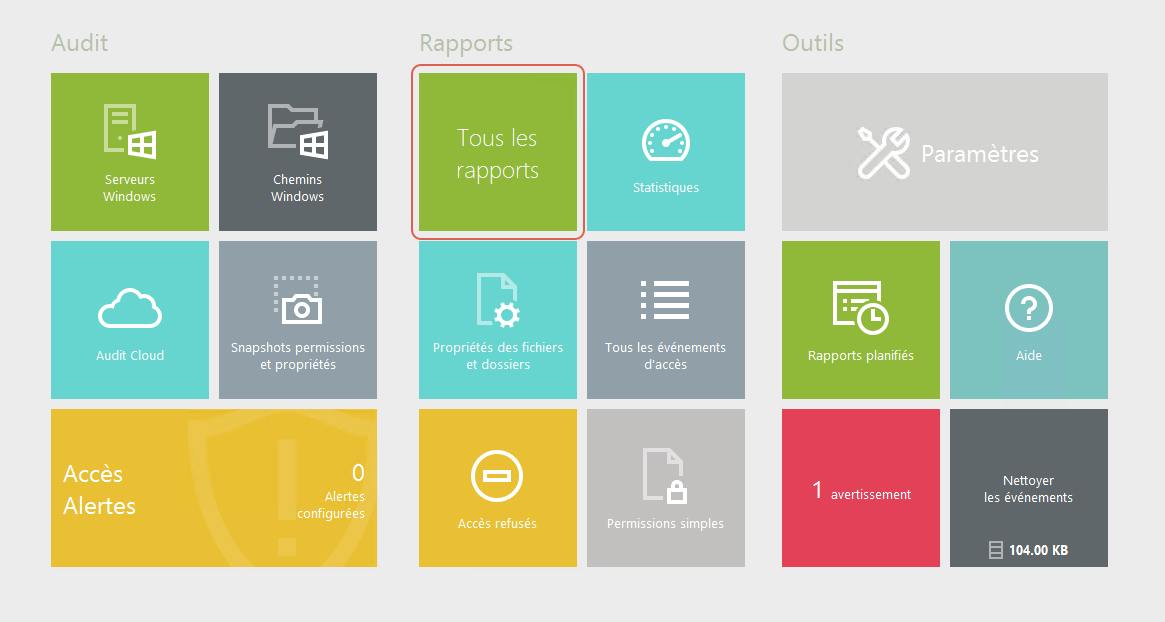

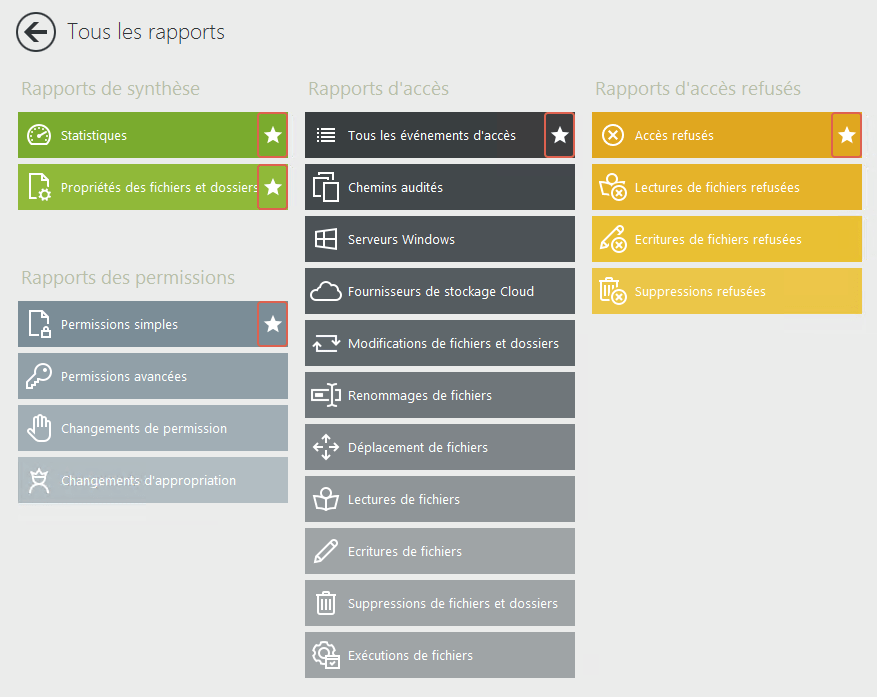

Personnalisez votre tableau de bord

Vous pouvez personnaliser votre tableau de bord FileAudit en sélectionnant vos rapports préférés qui seront directement affichés dans le tableau de bord.

Cliquez sur « Tous les rapports » :

En sélectionnant l'étoile sur la vignette de rapport, elle permettra de sélectionner le rapport directement depuis le tableau de bord :

-

Utilisez des filtres de groupe pour alerter ou signaler des évènements d’accès inhabituels

Votre groupe Financier est le seul utilisateur à avoir accès au dossier Finance. Mais que se passe-t-il si un utilisateur extérieur à ce groupe tente d'accéder à ces fichiers ? Dans FileAudit, vous pouvez configurer des alertes pour vos fichiers les plus sensibles et filtrer les groupes qui n'y auront pas accès.

Ajouter une seule alerte :

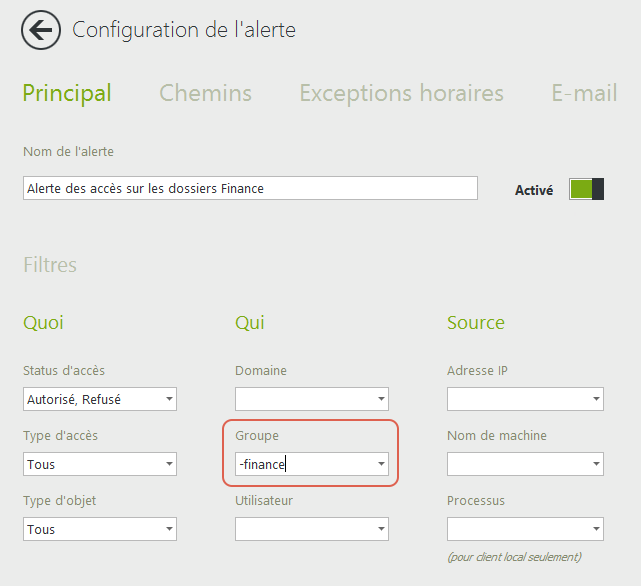

Donnez un nom à l'alerte :

Utilisez "-" pour exclure le groupe sur lequel vous ne voulez pas être alerté. Tout utilisateur extérieur à ce groupe accédant à ces fichiers déclenchera l'alerte.

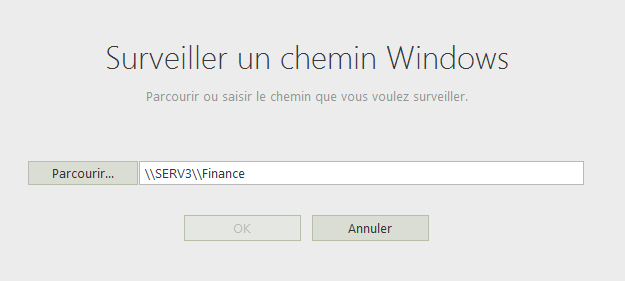

Sous l'onglet chemin, sélectionnez un dossier sur lequel vous souhaitez être alerté :

Terminez la configuration en entrant les destinataires de l'e-mail. Vous pouvez également choisir d'exécuter un script si vous souhaitez qu'une action soit entreprise lorsqu'une alerte est déclenchée.

-

Exclure les événements de fichiers indésirables courants

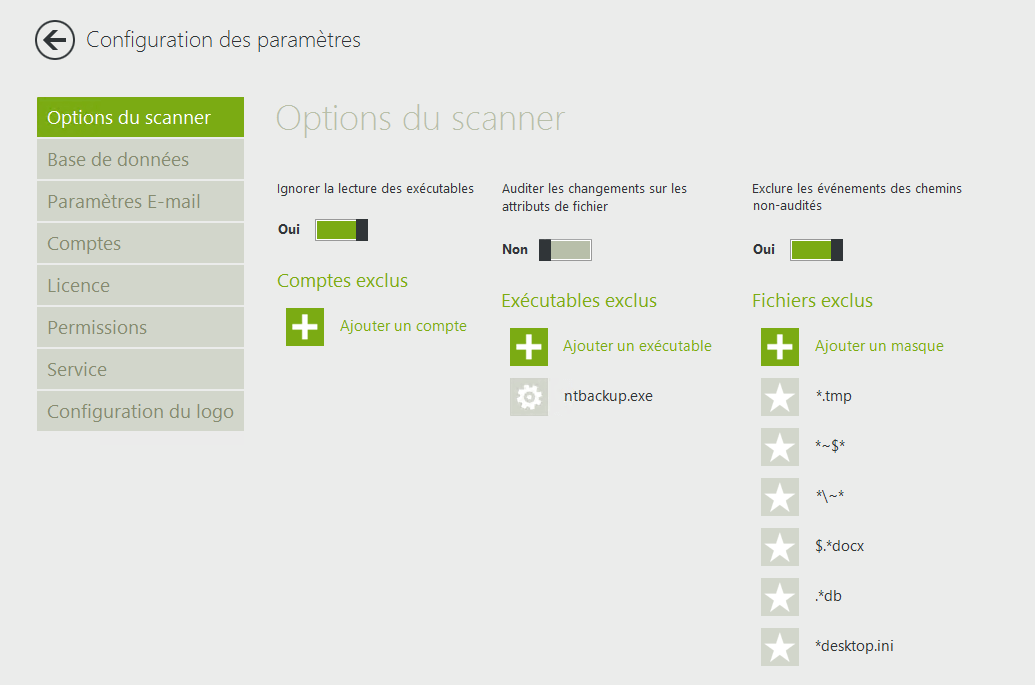

Pour optimiser votre audit, il est préférable d'exclure certains événements de fichiers comme les documents temporaires et les événements générés avec des exécutables comme un antivirus ou les sauvegardes. Les comptes de service susceptibles de générer des événements indésirables doivent également être exclus.

Allez dans Configuration des Paramètres => Options du scanner, et entrez les types de fichiers et les exécutables que vous ne souhaitez pas auditer. Voir la capture d'écran ci-dessous pour les exclusions les plus courantes :

-

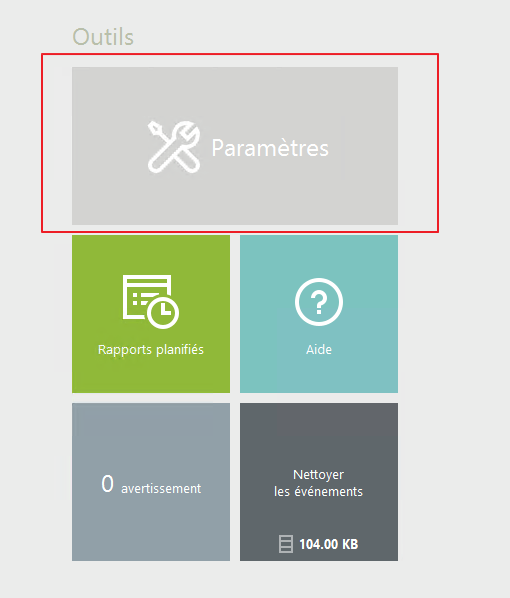

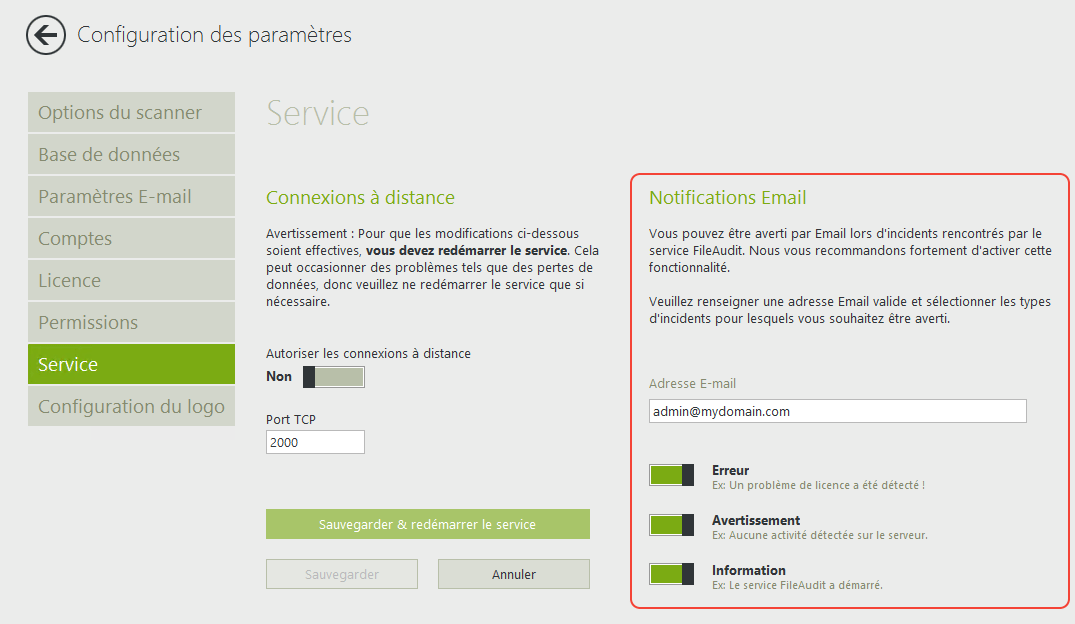

Activer les notifications par e-mail pour les messages d'avertissement

Sous « Configuration des Paramètres » => « Service », activez la fonction de Notifications E-mail pour être alerté en cas de problème avec le logiciel. Cela vous permet de dépanner dès que le problème survient et d'éviter de perdre des données auditées.