Installer et configurer l'Authentification unique (SSO)

Une description complète des prérequis est disponible ici.

Remarque importante : la fonction d'authentification unique (SSO) cessera de fonctionner pour les clients à licence perpétuelle qui n'ont pas renouvelé leur contrat de maintenance.

Choisissez le serveur hôte pour le service SSO

L'installation peut être effectuée sur un serveur membre du domaine. Il n'est pas nécessaire d'utiliser un serveur de contrôleur de domaine. Tout serveur Windows, virtuel ou physique, à partir de Windows Server 2012 R2 et au-delà peut être utilisé comme hôte.

Notez qu'aucune modification ne sera faite ni à Active Directory, ni à son schéma.

Installation

-

Vous pouvez télécharger le package d’installation 'UserLock-Setup.exe' ici.

Le package est le même pour les langues française et anglaise. Il est compatible 32-bit et 64-bit. - Exécutez le fichier téléchargé directement sur le serveur hôte pour lancer le processus d’installation.

- Choisissez 'Français (Standard)' comme langage souhaité et cliquez sur ‘OK’.

- L'assistant d'installation UserLock s'ouvre. Cliquez sur 'Suivant'.

- Lisez attentivement le Contrat de Licence, acceptez le et cliquez sur 'Suivant'.

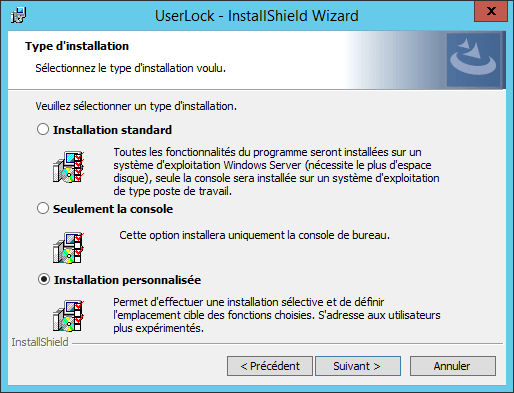

-

Conservez la case 'Installation personnalisée' cochée et cliquez sur 'Suivant'.

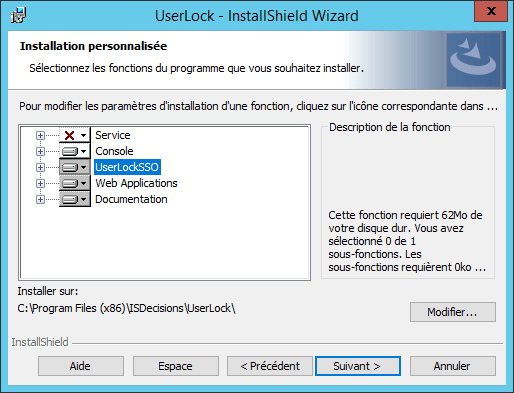

-

Assurez-vous que la console et le service SSO sont sélectionnés et cliquez sur 'Suivant'.

- Cliquez sur 'Installer' pour lancer le processus.

- UserLock est maintenant installé. Cliquez sur 'Terminer'.

Activez le Single Sign-on

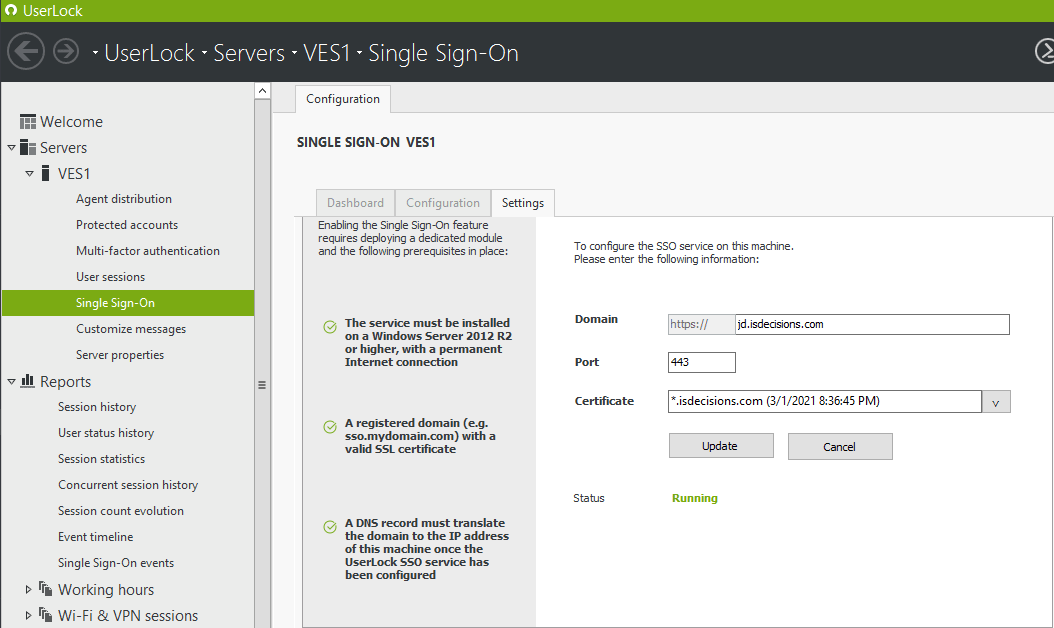

Vous devez fournir les conditions préalables suivantes pour activer la fonctionnalité d'authentification unique:

- Le service doit être installé sur un Windows Server R2 ou supérieur avec une connexion Internet permanente

- Un domaine enregistré (par exemple sso.mydomain.com) avec un certificat SSL valide

- Un enregistrement DNS 'A' qui résout le domaine en adresse IP de cette machine une fois que le service UserLock SSO a été configuré

REMARQUE: cette console peut uniquement gérer le service UserLock SSO installé localement. Afin de gérer le service SSO sur une autre machine, une installation distincte est requise de la console UserLock et du service SSO.

Les informations suivantes doivent être configurées

- Nom de l'hôte: Entrez le domaine enregistré

- Port: 443

- Certificat SSL: Accédez au certificat valide qui lie le domaine enregistré. Ce certificat doit posséder une clé privée (format .pfx).

La durée de validité du certificat SAML peut s’étendre de 2 mois à 10 ans. Pour plus d'information, notamment sur son renouvellement, veuillez consulter cette page.

Une fois toutes les informations saisies, redémarrez le service.

Une fois UserLock SSO correctement configuré, il est possible de protéger les applications SaaS. Cela peut être fait en cliquant sur l'onglet Configuration ou en naviguant avec un navigateur vers l'url UserLock SSO IdP.

Configurer les applications

L'étape suivante consiste à configurer le fournisseur Cloud de votre choix. Veuillez-vous référer à la liste ci-dessous:

Accéder à la page Configuration

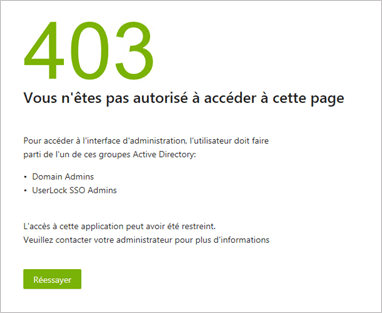

Les opérations liées au Single Sign-On étant sensibles, la page de configuration n'est accessible par défaut qu'aux administrateurs du domaine et uniquement à partir des ordinateurs du réseau interne.

Si ces règles ne sont pas respectées, une erreur s'affichera lors de la navigation vers la page Configuration.

Il est possible pour un non-administrateur du domaine d'accéder à cette page et de configurer l'authentification unique. Cependant, cela nécessite de créer un nouveau groupe Active Directory nommé "UserLock SSO Admins" et d'ajouter les utilisateurs requis à ce groupe.

Remarque: cet utilisateur doit procéder à une déconnexion/reconnexion avant d'accéder à la page de configuration s'il était déjà connecté lors de son ajout à ce groupe.

Configuration DNS

Une fois le service UserLock SSO correctement configuré et démarré avec succès, il est en mesure de recevoir des requêtes d'authentification de la part des applications SaaS. Cependant, il est nécessaire d'effectuer quelques actions supplémentaires avant que ces demandes puissent l'atteindre, notamment au niveau du DNS en utilisant un système de nom de domaine divisé (Split DNS).

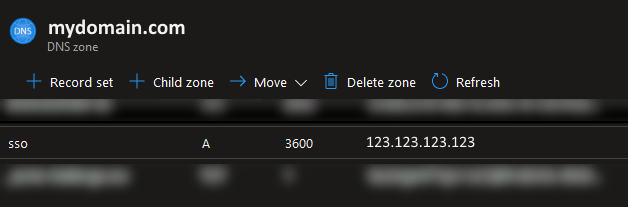

DNS externe

Les protocoles d'authentification fonctionnent grâce à des redirections via le navigateur de l'utilisateur. Par exemple, si vous avez défini https://sso.mydomain.com comme Url IdP SSO et que vous naviguez vers une application SaaS protégée depuis votre domicile (c'est-à-dire en dehors du réseau local), votre navigateur doit savoir où trouver cette url dans le système DNS. Il est donc nécessaire de définir un enregistrement DNS dans votre fournisseur DNS externe pour associer votre url UserLock SSO (https://sso.mydomain.com ici) au point d'entrée de votre réseau d'entreprise (où le serveur UserLock SSO est installé).

Ci-dessus, l'enregistrement A de la SSO pointe vers l'adresse IP publique du réseau local de l'entreprise.

Ensuite, une fois qu'une requête provenant du réseau externe atteint le point d'entrée de votre réseau d'entreprise, il est nécessaire de la faire parvenir à votre serveur UserLock SSO. Pour ce faire, il est nécessaire de procéder à une redirection de port. Veuillez lire la documentation de votre routeur car une telle configuration dépend du fabricant.

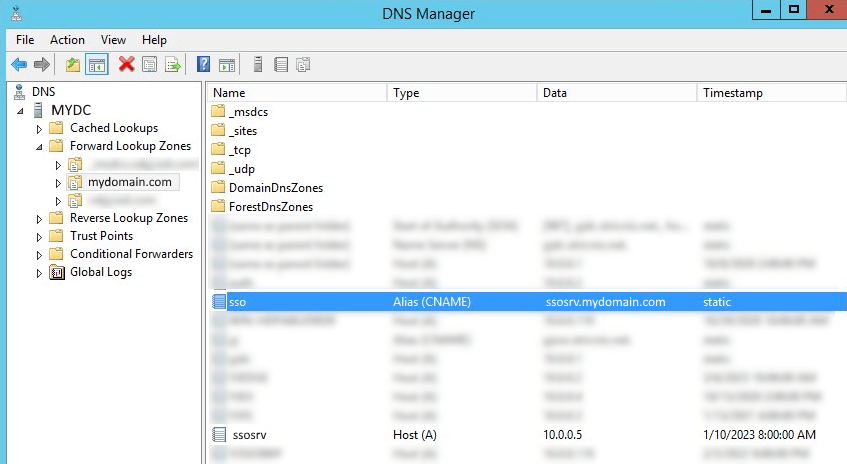

DNS interne

Pour les demandes provenant du réseau local, veuillez ajouter un autre enregistrement dans votre DNS interne afin d'éviter un aller-retour en dehors de votre réseau :

Ici, l'enregistrement CNAME SSO pointe vers un nom de machine local. Ce nom de machine - qui est celui du serveur UserLock SSO - est associé à une adresse IP locale dans un autre enregistrement A.

Maintenant que les DNS sont configurés en interne et en externe, il est possible de mettre en place la protection de la première application SaaS.